Navaja Negra

Conference

2-4 | Octubre de 2025 | Albacete

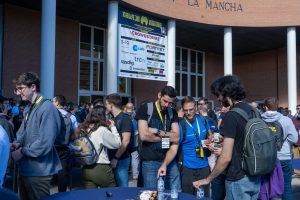

Diviértete con cientos de profesionales en ciberseguridad. Potencia y comparte tus conocimientos. Promociona tu talento y busca nuevas oportunidades.

¿Qué puedes hacer?

Disfruta con los mejores avances

Descubre las nuevas vulnerabilidades, ataques y cómo combatirlos de la mano de grandes profesionales.

Practica tus conocimientos

En los talleres podrás experimentar en primera persona los conocimientos de nuestros ponentes.

Ven a las noches de Navaja

Comenta, con otros asistentes, crea o participa en talleres y ponencias en un ambiente más relajado.

Impulsa tu carrera profesional

Si buscas un nuevo empleo, nuestros pratrocinadores te están buscando.

Call For

Sponsors

Únete como patrocinador y conecta con más de 900 profesionales y empresas del sector. Descubre nuevos talentos y disfruta del mejor networking. Tenemos varias opciones que ofrerce.

Ya han confiado en nosotros

Calendario

Charlas

2 Octubre - Jueves

- 8:00 - 9:00

Acreditación

Desde primera hora de la mañana estaremos acreditando a los más madrugadores en el hall del Paraninfo Universitario.AcreditaciónWhereHall del Paraninfo Universitario - 9:00 - 9:30

Inauguración

Daremos la bienvenida a todos los asistentes y se realizará la presentación de Navaja Negra ConferenceWhereSala CrowdStrike (Salón del Paraninfo Universitario) - Durante este año 2025, el mundo de la inteligencia artificial nos ha dejado cambios importantes en la forma en la que los agentes se comunican entre ellos, así como en cómo se comunican con recursos externos. Estas comunicaciones han pasado de ser algo a medida en cada producto, a estar estandarizadas por los grandes actores de nuestra industria, en forma de los protocolos MCP y A2A. En esta charla veremos en detalle en que consisten estos protocolos y que implicaciones de seguridad tiene utilizarlos. Describiremos los riesgos asociados y los ataques conocidos, y las limitaciones que las herramientas de seguridad tienen en la actualizar para trabajar con este tipo de protocolos, especialmente en sus variantes asíncronas. Por último, se presentará una herramienta que permitirá adaptar todas estas herramientas que ya tenemos y utilizarlas para analizar la seguridad de las aplicaciones los emplean.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

10:30 - 11:00

10:30 - 11:00Empleados Fantasma: Cuando la Inteligencia Artificial Crea la Amenaza Perfecta

By Miguel Angel De Castro CrowdstrikeEsta charla analiza cómo los adversarios cibernéticos han weaponizado la inteligencia artificial generativa para escalar sus operaciones de manera empresarial, con un enfoque especial en el caso FAMOUS CHOLLIMA de Corea del Norte, que infiltró más de 300 empresas estadounidenses usando empleados fraudulentos potenciados por IA. Exploraremos los tres vectores principales de adopción de AI por atacantes (ingeniería social, operaciones técnicas e información), desde la generación automatizada de identidades sintéticas hasta la asistencia en tiempo real durante entrevistas laborales, y cómo CrowdStrike detectó y desmanteló esta sofisticada red de amenaza interna que generó millones de dólares para el régimen norcoreano, revelando las implicaciones críticas para la defensa moderna.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario) 11:05 - 11:25

11:05 - 11:25¿Funcionan realmente tus defensas de ciberseguridad? Validación Continua de Controles de Seguridad (SCV) para empresas maduras.

By Abraham Pasamar IncideLas organizaciones gastan mucho dinero en soluciones de seguridad: EDR, SIEM, firewalls, DLP, protección de correo, etc. Pero... ¿funcionan realmente cuando un atacante utiliza las mismas técnicas que hoy emplean los grupos de ransomware o los APTs? Tradicionalmente, la eficacia se ha medido mediante auditorías de cumplimiento, pruebas de penetración o ejercicios de Red Team. Estos enfoques son valiosos, pero tienen una limitación común: son puntuales y no garantizan que los controles sigan siendo efectivos frente a amenazas en evolución. Aquí es donde entra en juego el Security Control Validation (SCV): un enfoque recurrente y alineado con MITRE ATT&CK, que valida de manera continua si las defensas detectan, bloquean y alertan frente a técnicas específicas utilizadas por adversarios reales. En esta charla exploraremos qué diferencia al SCV de otras metodologías, por qué resulta clave en empresas con mayor madurez en ciberseguridad y cómo permite maximizar el retorno de las inversiones en seguridad garantizando protección efectiva y medible en el día a díaCharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- 11:30 - 12:00

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Café | Leche | Infusiones | Zumos variados | Agua mineral | Bollería fresca variadaCaféWhereHall del Paraninfo Universitario  12:00 - 12:50

12:00 - 12:50Espionaje selectivo vía móvil: capacidades encubiertas de plataformas ofensivas como Epeius, Predator y Heliconia

Análisis técnico del spyware mercenario más avanzado. Arquitecturas modulares, control C2 dinámico, evasión forense y capacidades ofensivas reales de plataformas como Epeius y Heliconia.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- En ciberseguridad, los titulares de prensa nos cuentan "qué", pero rara vez el "cómo". En esta sesión, nos sumergimos en la anatomía de varios ataques reales que hemos detectado y neutralizado. No son historias teóricas de laboratorio, sino incidentes reales que hemos visto desde SentinelOne. Dejaremos a un lado el marketing y nos centraremos en lo que realmente importa: Analizaremos el movimiento lateral, el robo de credenciales, la evasión de defensas y la persistencia en la red. A través de demostraciones prácticas, mostraré cómo una plataforma XDR no solo alerta, sino que reconstruye la cronología completa del ataque, permitiendo una respuesta y contención efectivas. Esta es una oportunidad para ir más allá de la teoría y ver cómo se defienden las empresas en el mundo real.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

13:30 - 14:20

13:30 - 14:20Gwaihir: rompiendo el paradigma

En el mundo de la ciberseguridad, las auditorías y el bug bounty han dependido durante años de procesos manuales y del ingenio individual. Con el entrenamiento de modelos, surge un nuevo paradigma: análisis predictivo, visión panorámica y priorización inteligente de vulnerabilidades. Gwaihir, como el águila de Tolkien, simboliza esa capacidad de elevarse y ver más allá de lo evidente. Estos modelos entrenados en CVEs, exploits y reportes reales detectan patrones invisibles al ojo humano. Su integración en pipelines CI/CD transforma auditorías en procesos continuos y proactivos. El hunter ya no es solo un buscador, sino un investigador aumentado con IA como copiloto. Los falsos positivos se reducen y los hallazgos críticos emergen con mayor claridad. La seguridad deja de ser reactiva para convertirse en anticipatoria. No hablamos de sustituir al hacker, sino de darle alas para volar más alto. Ese es el poder de Gwaihir: romper el paradigma y redefinir la forma en que entendemos el hacking.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- 14:30 - 16:00

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes. Menú: Jamón de bodega acompañado de picos camperos | Variedades de quesos de La Mancha con almendras artesanas | Rueda de ibéricos | Mini gofre con requesón, uvas al tomillo, nueces e hilos de miel | Caramelo de carrillada | Brocheta barbacoa | Bocadito de carne mechada | Mini burger de ternera premium | Postre: Semifrío de limón | Bebida: Cerveza, refrescos y agua mineral | Bebida: Cerveza, refrescos y agua mineralComidaWhereHall del Paraninfo Universitario - AIkido es la nueva revolución en tu Command & Control favorito: Kitsune. Sugiere comandos, detecta oportunidades de escalada y ejecuta tareas complejas de forma totalmente autónoma, sin depender de APIs de pago ni registro alguno. Funciona localmente o a través de internet, háblale en cualquier idioma y contempla como se mueve por la interfaz gráfica, como si fuera "Red Team Operator" real. Pídele cualquier cosa a AIkido, ves a por tus palomitas... y disfruta del espectáculo!CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

16:00 - 21:00

16:00 - 21:00Training ingeniería inversa desde cero

¿Alguna vez te has preguntado cómo funciona realmente el software que usas a diario? ¿Qué hay detrás de tus videojuegos, apps y sistemas favoritos? La respuesta es la Ingeniería Inversa. No es magia, es una ciencia. Es el arte de desarmar digitalmente un programa para entender su lógica interna, sin tener su manual de instrucciones. ¿Y para qué sirve esto en el mundo real? Antes que nada es muy divertido como hobby, pero los que quieran continuar y llegar a un trabajo profesional pueden trabajar en: · Ciberseguridad como analista de malware o pentester. · Desarrollo de software, optimizando y entendiendo código ajeno. · Investigación tecnológica en empresas de vanguardia. · La industria de los videojuegos, como técnico de compatibilidad o especialista en anti-cheat. Es una de las skills más demandadas y mejor pagada. - Bug bounty - Desarrollo de exploits ¿Suena complicado? No te preocupes. No necesitas ser un genio para empezar, solo curiosidad. ya que expicaremos desde CERO para divertirnos curioseando y modificando ejercicios a nuestro gusto. Comienza tu viaje en el apasionante mundo de la ingeniería inversa, solo necesitas una notebook con Windows y mucha curiosidad. ¡Te vemos dentro! Necesitas: Una notebook con al menos windows 10 (puede ser en una maquina virtual) https://x64dbg.com/ https://hex-rays.com/ida-free (registrarse para recibir una licencia gratuita)TallerWhereSala Minsait (Politécnica Aula 1.5 Primera planta)- Para realizar el taller será necesario un ordenador, idealmente con macOS o Linux instalado, pero debido a que es una herramienta muy portable tambien es posible usarlo desde Windows, iOS, Android o hasta dentro del mismo navegador. Es recomendable tener instalada la ultima versión desde Git antes de empezar el taller, pero se mostraran los pasos para que todos los alumnos puedan tener el entorno configurado a tiempo.TallerWhereSala SentinelOne (Politécnica Aula 1.3 Primera planta)

16:00 - 18.30

16:00 - 18.30Del Prompt al Root: Laboratorio de Red Team y Análisis Forense

¿Te atreves a llegar hasta la cocina desde un simple prompt? En este taller, los participantes asumirán el rol de un equipo Red Team enfrentándose a un entorno diseñado para poner a prueba tanto habilidades ofensivas como forenses. Durante el taller, explorarás cómo una API de lenguaje (LLM) mal protegida puede convertirse en la puerta de entrada a una infraestructura vulnerable. A través de técnicas de prompt injection, explotación de RCE autenticado y análisis de artefactos forenses, avanzarás paso a paso en el compromiso total de la máquina. Requisitos: Portátil con acceso a Kali Linux o similar (puede ser virtualizado)TallerWhereSala Fortinet (Politécnica Aula 1.1 Primera planta) 17:00 - 17:20

17:00 - 17:20La ciberseguridad del mañana: aprender a atacar y proteger la IA, hoy

By Olga Cosculluela Minsait CyberLa adopción masiva de la IA está cambiando la labor de los pentesters: ahora el objetivo incluye prompts, datos y cadenas de integración. Revisaremos vectores de ataque, como prompt injection, adversarial examples, exfiltración de información y robo de modelo, con recomendaciones. Además, exploraremos oportunidades defensivas: detección de ataques, prevención de fraude y auditorías automatizadas. La IA no es segura por defecto, y quienes aprendan a atacarla y protegerla hoy, diseñarán la ciberseguridad del mañana.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- En esta charla se presenta una nueva técnica de ejecución de código para entornos Windows: Activation Context Hijack. Esta técnica ha sido desarrollada inicialmente como una alternativa más flexible y más potente a las distintas variantes de DLL Hijack, si bien durante los meses posteriores a su desarrollo se ha descubierto que ofrece todo un abanico de posibilidades más allá de la mera inyección de código en un proceso de confianza. Durante la charla, exploraremos los problemas y las necesidades que han provocado el desarrollo de esta técnica, y haremos un recorrido tanto por el funcionamiento de la misma a bajo nivel como por las distintas posibilidades que ofrece a través de varias demostraciones en directo.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 18:30 - 19:00

Merienda

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Café | Leche | Infusiones | Zumos variados | Agua mineral | Surtido de pastas artesanas | Mini baguetina de ibéricosMeriendaWhereHall del Paraninfo Universitario - En esta charla se trata de un problema crítico y poco explorado en el ámbito de la seguridad digital/privacidad: el análisis de metadatos como una forma de vigilancia y control. A diferencia de charlas centradas en el cómo del cifrado de contenido, en esta se enfoca la zona invisible, pero decisiva del tráfico de red, presentando a las mixnets como una solución real y operativa más allá del mundo académico.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

19:00 - 21:00

19:00 - 21:00Taller de ingeniería inversa y explotación ofensiva en plugins de WordPress

¿Crees que WordPress solo sirve para hacer blogs? ¡Pues también para hacer shells! En este taller aprenderás cómo se explotan vulnerabilidades reales en plugins de WordPress con un entorno especialmente diseñado para que practiques como un atacante de verdad. Usaremos un plugin vulnerable hecho a mano y repasaremos XSS, CSRF, RCE y más. Si quieres aprender ofensiva web con uno de los CMS más usados (y atacados) del mundo, este es tu sitio. Requisitos: Portatil con un IDE instalado, proxy de aplicacion (las PoC se explicaran con BurpSuite)TallerWhereSala Fortinet (Politécnica Aula 1.1 Primera planta)- En VirusTotal llevamos desde 2023 aplicando modelos LLM al análisis de malware. En esta charla compartiremos los principales retos y aprendizajes, así como dos herramientas en desarrollo: un plugin para IDA Pro con integración de CodeInsight y una plataforma experimental de análisis automático basada en agentes. Exploraremos su utilidad, casos reales y los límites actuales de esta tecnología en ciberseguridad.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 21:30 - 2:00

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer y charlas de temas que tengamos en común con otros participantes en un ambiente distendido. No habrá horarios ni espacios predefinidos, cualquiera puede montar un grupo sobre un tema en concreto y anunciarlo en Twitter con el hashtag #nn2025 Hotel UniversidadNochesWhereHotel Univeridad

3 Octubre - Viernes

9:00 - 9:50

9:00 - 9:50Playing with PSP: Polymorphic Syscall Proxy malware

En esta ponencia se presenta UFO, un implante centrado en la evasión de EDRs y sistemas de detección actuales, complementado por Chameleon, un motor polimórfico que garantiza que cada instancia del implante sea única e impredecible. UFO es un syscall proxy en forma de shellcode, que hace inviables gran parte de los sistemas de detección dinámicos (cargas reflexivas de código / orden de ejecucion de funciones de la API de Windows). Chameleon, por otro lado, es un motor polimórfico, por lo que dificulta enormemente la detección del implante mediante sistemas estáticos (basados en firmas de código). Durante la ponencia se compartirá el código fuente de una versión básica de UFO y Chameleon, con el objetivo de que los asistentes puedan estudiarlo, modificarlo y adaptarlo a sus propios ejercicios de Red Team. Para rematar, durante la presentación se mostraran técnicas novedosas de post explotación implementadas mediante el implante con el fin de demostrar su enorme potencial.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario) 10:00 - 10:20

10:00 - 10:20Cyber Kill Chain 2025: desmitificando el funcionamiento de las ciberamenazas actuales

By Josep Albors ESETEl modelo "Cyber Kill Chain" se ha convertido desde hace años en un punto clave para entender y anticipar el comportamiento de los atacantes actuales. Este modelo está compuesto por varias fases y permite visualizar el ciclo de vida de un ciberataque, identificar puntos de detección y aplicar defensas específicas en cada etapa. En esta ponencia, se mostrarán ejemplos recientes de ciberataques, centrándonos en aquellos dirigidos a España, y se explicarán las técnicas que suelen emplean los ciberdelincuentes, así como las estrategias más efectivas para interrumpir la cadena del ciberataque y minimizar el impacto, brindando a empresas y profesionales una perspectiva clara para hacer frente a las amenazas que observamos en 2025.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- Una IP no es una condena. Un pantallazo no es una verdad. Un informe técnico no es infalible. En un mundo donde la prueba digital se ha convertido en la reina del proceso penal, la defensa (y el ataque) legal de esa prueba puede decidir el destino de una persona. En esta ponencia, pondremos el foco en una figura demasiado olvidada por el gran público y, a veces, infravalorada por los tribunales: el perito informático forense. Su informe puede construir una acusación o destruirla. Puede sostener la cadena de custodia... o demostrar su ruptura. Puede parecer impecable… hasta que alguien lo tumba en diez minutos. ¿Qué pasa cuando un informe técnico se convierte en papel mojado porque no entiende el proceso legal al que sirve? ¿Y cuando una prueba digital parece sólida, pero su origen está viciado por una mínima infracción de garantías? A través de ejemplos reales (y alguno sorprendente), exploraremos: • Cómo un informe pericial mal planteado puede ser inutilizable en juicio. • Qué errores técnicos y procesales cometen peritos… y abogados. • Qué debe tener un informe para resistir el contra-interrogatorio. • Casos en los que la inteligencia artificial ha generado pruebas falsas que casi acaban en sentencia. • Y, sobre todo, cómo desmontar legalmente una prueba digital en apenas diez minutos… sin vulnerar la ley. Una charla pensada para sacudir conciencias, mejorar prácticas y tender puentes entre lo técnico y lo jurídico. Porque el futuro de la justicia digital no está solo en la tecnología, sino en cómo la entendemos, usamos y cuestionamos.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 11:30 - 12:00

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Café | Leche | Infusiones | Zumos variados | Agua mineral | Bollería fresca variadaCaféWhereHall del Paraninfo Universitario

12:00 - 12:50

12:00 - 12:50Alto envenenamiento del caché de activación en Windows

En esta charla Ricardo Narvaja realiza un análisis detallado y explotación del bug de envenenamiento del caché de activación en Windows, para lograr ejecución de código con HIGH INTEGRITY LEVEL obteniendo privilegios de Administrador y SYSTEM, un bug no reconocido por Microsoft. Veremos su actualidad y si ha sido parcheado silenciosamente o sigue funcionando como el primer día.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- La nuevas técnicas y herramientas facilitan el acceso a nuevos públicos, también en el cibercrimen. Estudiaremos distintas técnicas y cómo está afectando al panorama de amenazas.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- Esta presentación técnica explora el funcionamiento interno de Denuvo Anti‑Tamper, una de las soluciones DRM más ampliamente desplegadas en la industria del videojuego. A través de un análisis detallado de ingeniería inversa examinaremos los mecanismos de protección de Denuvo, sus técnicas de ofuscación y las decisiones arquitectónicas que lo caracterizan. La charla cubre la metodología empleada para analizar el sistema, los hallazgos clave sobre cómo se integra con los ejecutables del juego y las perspectivas sobre la tecnología anti‑tamper moderna. Los asistentes obtendrán una comprensión más profunda de las implementaciones DRM contemporáneas y de los desafíos técnicos involucrados en los sistemas de protección de software.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

12:00 - 14:00

12:00 - 14:00ENS: El Muro Invisible contra las Amenazas Digitales

Cumplir con los controles establecidos en Esquema Nacional de Seguridad (ENS) nivel Alto establece una línea de ciberseguridad difícil de quebrantar. Ignorar su implantación abre la puerta a innumerables brechas de seguridad que pueden ser aprovechadas por los ciberdelincuentes… ¿Quieres descubrir algunas de ellas?AcademyWhereNavaja Negra Academy (Politécnica Salon de Actos Primera planta)- 14:30 - 16:00

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes. Menú: Distintas variedades de quesos de La Mancha con almendras | Vasito de salmorejo con huevo | Tramezzino con pavo, queso crema y pistacho | Panecitos multicolor de mousse de cangrejo | Brocheta yakitori | Pan bao Puller Pork | Bocadito de cochinita Pibil y pimiento con costrita de pan | Mini pan bab de pechuga de pollo asada con feta y verduras | Postre: Tarta de tres chocolates | Bebida: Cerveza, refrescos y agua mineralComidaWhereHall del Paraninfo Universitario - La constelación de satélites Iridium conocidos por su cobertura y conectividad global, transmiten una gran cantidad de datos a través de sus redes, como coordenadas GPS, mensajes cortos, SMSs, mails e incluso llamadas de audio. Esta charla explica cómo documentos confidenciales e información de funcionamiento de esta constelación se publicaron tanto en Wikileaks como en otros lugares, luego un research expuso sus problemas de seguridad, y en esta oportunidad se presenta una POC capturando tráfico, mostrando la sencillez de interceptar estas comunicaciones con un equipo básico. Se realiza un análisis en detalle de esta información, algunos métodos libres disponibles actualmente para extraer datos de estas señales y cómo un atacante puede realizar intel de manera muy sencilla en este tipo de comunicaciónes.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- Aunque hay mucha literatura académica sobre las técnicas de obfuscación, el campo no es muy accesible para los outsider. Este taller busca abordar la obfuscación desde un enfoque pragmático y dar a las personas unos pocos pasos sencillos para que comiencen experimentando por sí mismas. El título del taller se refiere a 'red teams' debido a la necesidad que observé en ese contexto, pero las técnicas discutidas también son aplicables a otros campos. Estructura - Introducción a la obfuscación basada en máquinas virtuales - Fundamentos de la arquitectura RISC-V - Compilar cargas útiles para la arquitectura RISC-V - Obfuscar el intérprete de la VM para evadir - Fortalecimiento de la VM para complicar la descompilación - Construcción de un marco básico C2 (si permite tiempo) Requisitos: La mayor parte del trabajo se realizará en un espacio de GitHub (Linux), lo que facilita el inicio para los participantes. Sin embargo, los últimos payloads deben ejecutarse en una VM de Windows (la cual debe preparar previamente).TallerWhereSala SentinelOne (Politécnica Aula 1.3 Primera planta)

- Vivimos en una era donde las campañas de desinformación, los bulos y la manipulación de narrativas son armas de guerra. Este taller te dará herramientas prácticas para detectar mentiras disfrazadas de verdad, reconocer sesgos que distorsionan tu percepción, y no caer en trampas que afectan tanto a ciudadanos como a profesionales de la ciberseguridad. Porque la mente también puede ser un vector de ataque, algo que los analistas de ciberinteligencia conocemos muy bien y que, para el resto de profesionales del sector, puede ser una soft skill imprescindible. Requisitos: PCTallerWhereSala Fortinet (Politécnica Aula 1.1 Primera planta)

- Para evitar desperdiciar tanto plástico de un sólo uso, se pueden reciclar casi todas las botellas de plástico que utilizamos a diario. Para ello, se puede mecanizar y automatizar el proceso de coger una botella/garrafa de agua/refresco y transformarla en filamento para imprimir en nuestras impresoras 3D.AcademyWhereNavaja Negra Academy (Politécnica Salon de Actos Primera planta)

- Pequeña charla introductoria a Burp Suite Community Edition, un conjunto de herramientas de sencillo manejo que nos ayudarán en nuestras auditorías web y/o CTFs.AcademyWhereNavaja Negra Academy (Politécnica Salon de Actos Primera planta)

16:00 - 21:00

16:00 - 21:00Road To Maestro Cerrajero en Skyrim… pero en la vida real.

En este taller práctico y altamente interactivo, los participantes se adentrarán en el fascinante mundo del lockpicking o ganzuado deportivo. Desde los conceptos básicos hasta técnicas avanzadas, los asistentes experimentarán en vivo el arte de la apertura de cerraduras sin llave, siempre dentro del marco legal y ético de la seguridad defensiva. Requisitos para los asistentes: No se requiere experiencia previa. Se enfatizarán siempre los aspectos legales y éticos de la disciplina. IMPORTANTE: No se entregará material en el curso. Traed material propio. El material de ganzuado necesario para el taller será el siguiente: Candado Master: https://www.amazon.es/Master-Lock9140EURQNOP-Candados-aluminio/dp/B0016LU6S8?th=1 | Cilindro Multipunto: https://www.amazon.es/Cilindro-Seguridad30x30-Niquelado-llaves/dp/B0BND3591D/ Ganzúas recomendadas: Ganzúas de Serreta: https://s.click.aliexpress.com/e/_ooaPzEk | Ganzúas Multipunto: https://s.click.aliexpress.com/e/_oCjutg0TallerWhereSala Minsait (Politécnica Aula 1.5 Primera planta)- Desde la invención de Bitcoin en 2008, el uso de las formas digitales de comercio y moneda ha aumentado. Los activos digitales han mejorado las capacidades de los sistemas financieros al reducir los tiempos y costos de las transacciones, pero también ha generado nuevas formas de ciberamenazas y ataques que afectan por igual a personas, empresas y gobiernos. Por eso, MITRE ha desarrollado su nueva matriz, AADAPT (Adversarial Actions in Digital Asset Payment Technologies) un marco de ciberseguridad destinado a abordar vulnerabilidades y riesgos asociados en sistemas financieros digitales como las criptomonedas.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- Durante la charla analizaremos una nueva técnica que puede ser utilizada para injectar código en un proceso ejecutandose con la maxima proteccion de windows (Protected-Process WinTcb) la cual puede ser utilizada por actores maliciosos para evadir e incluso realizar acciones de tampering contra soluciones antivirus y EDR.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 18:30 - 19:00

Merienda

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Café | Leche | Infusiones | Zumos variados | Agua mineral | Surtido de pastas artesanas | Mini baguetina de ibéricosMeriendaWhereHall del Paraninfo Universitario - En un mundo donde cada segundo cuenta, los atacantes solo necesitan una fisura. Nosotros, múltiples capas. Descubre cómo piensan los posibles atacantes y cómo se defiende un sistema bien diseñado. Desde la red hasta la aplicación, cada defensa cuenta. ¿Estás listo para resistir? Requisitos: Portátil (Opcional)TallerWhereSala Fortinet (Politécnica Aula 1.1 Primera planta)

19:00 - 19:50

19:00 - 19:50Desenmascarando a MirrorFace: campañas contra organizaciones en Japón y Europa

By Josep Albors ESETMirrorFace, también conocido como Earth Kasha, es un actor de amenazas alineado con china dirigido principalmente a empresas y organizaciones con sede en Japón. Durante los últimos años se han reportado varias campañas dirigidas a entidades políticas japonesas, incluida una en especial realizada semanas antes de las elecciones a la Cámara de Consejeros en verano de 2022. Aunque su actividad sigue centrada en esa región del planeta, también se han observado por primera vez campañas dirigidas a organizaciones diplomáticas europeas, usando la Expo de Osaka en 2025 como gancho. En esta ponencia veremos la importancia de analizar este tipo de campañas que se producen lejos de nuestras fronteras para comprender sus tácticas, técnicas y procedimientos y aplicar ese conocimiento para prevenir incidentes similares cuando estos se produzcan en nuestra región. Así mismo,,presentaremos los detalles de los ataques de la Operación AkaiRyū y los hallazgos de la investigación derivada del ataque a un instituto diplomático centroeuropeo por parte de MirrorFace. Así mismo, mostraremos las importantes actualizaciones relacionadas con la actividad en los últimos meses, información que incluye datos no presentados previamente en conferencias.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- Diseñar una infraestructura de Red Teaming sólida no es solo una tarea crítica: es una forma de vida. Tras años en operaciones reales —y sobreviviendo a ellas— he aprendido que la diferencia entre un ejercicio exitoso y uno que se viene abajo en la primera hora suele estar en el C2. O, mejor dicho, en los C2. En esta charla presentaré una actualización completa de la infraestructura que utilizo en los ejercicios de Red Teaming más exigentes, donde los EDR no perdonan y el margen de error es nulo. Hablaré de cómo he evolucionado desde arquitecturas monolíticas hasta entornos distribuidos, con múltiples capas, distintos C2s interconectados, uso de redirectores avanzados y técnicas de fallback que permiten seguir operando incluso cuando el adversario empieza a reaccionar. Además, mostraré casos reales y configuraciones específicas que he utilizado, incluyendo un entorno complejo diseñado para emular APTs en colaboración con MITRE, con el objetivo de alimentar ATT&CK con nuevas TTPs. También hablaré de un nuevo C2 que ha cambiado las reglas del juego por su capacidad para evadir defensas modernas con una facilidad que da miedo (y que todavía no muchos conocen ni han puesto a prueba como es debido). Cierro con un repaso de algunas técnicas de evasión que me han funcionado frente a EDRs bien configurados, sin humo ni promesas vacías. Sólo lo que me ha permitido seguir operando cuando la infraestructura empezaba a arder. Esto no es una guía paso a paso, es una radiografía realista, afilada y práctica sobre cómo construir (y mantener viva) una infraestructura de Red Teaming en tiempos hostiles.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 21:30 - 2:00

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer y charlas de temas que tengamos en común con otros participantes en un ambiente distendido. No habrá horarios ni espacios predefinidos, cualquiera puede montar un grupo sobre un tema en concreto y anunciarlo en Twitter con el hashtag #nn2025 Hotel UniversidadNochesWhereHotel Univeridad

4 Octubre - Sábado

- La demonizada CTI entra en acción en la mayoría de compañías de forma disruptiva, la cual ya no es lujo estratégico: es una necesidad táctica y operacional. Exploraremos cómo posicionar y distribuir la inteligencia de amenazas entre los distintos equipos técnicos, analizando ataques reales mediante técnicas de threat hunting e ingeniería inversa. Veremos cómo CTI puede liderar o apoyar tareas de investigación en distintos escenarios, siendo clave en la identificación, comprensión y erradicación de amenazas complejasCharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

10:00 - 10:50

10:00 - 10:50Tus apps pueden ser inseguras e indiscretas con tus datos. ¿Sabrías cómo detectarlo?

En esta charla se presenta ApkAudit, una herramienta abierta y accesible que permite auditar apps Android sin necesidad de root ni conocimientos técnicos avanzados. ApkAudit detecta permisos excesivos, rastreadores ocultos y contradicciones entre el comportamiento real de la app y lo que declara en su política de privacidad, utilizando análisis estático, procesamiento del lenguaje natural (NLP) e integración con VirusTotal y App-PIMD. A través de una demo en vivo, compararemos ApkAudit con soluciones institucionales como Conan Mobile, mostrando cómo una herramienta construida con principios éticos y software libre puede ofrecer más transparencia, más trazabilidad y más respeto por la privacidad del usuario. Pensada tanto para pentesters como para usuarios inquietos, la charla explora cómo auditar desde el móvil, sin tragar lo que las apps prometen.CharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)- 11:00 - 11:30

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Café | Leche | Infusiones | Zumos variados | Agua mineral | Bollería fresca variadaCaféWhereHall del Paraninfo Universitario - Siguiendo la estela de Mastering r2ai del año pasado, esta charla se adentra en los últimos avances del uso de la inteligencia artificial aplicada a la ingeniería inversa, poniendo el foco en modelos e implementaciones libres integrados con radare2. Abordaremos cómo aportar conocimiento y contexto de manera óptima, y cómo definir estrategias de razonamiento que permitan planificar y resolver tareas complejas de forma autónoma mediante la orquestación de agentes potenciados con sus propias herramientas. Este ecosistema tecnológico implica consideraciones relevantes en materia de seguridad y privacidad, tanto en su implementación como en su uso, aspectos que se destacarán a lo largo de la sesión. Para cerrar, se presentarán diversos casos de uso y ejemplos prácticos que demuestran la viabilidad de estos enfoques sin depender de servicios externos ni conexión a la red. EOFCharlaWhereSala CrowdStrike (Salón del Paraninfo Universitario)

- 12:30 - 14:00

Clausura y entrega de premios

Entregaremos los premios del CTF, realizaremos el sorteo de diversos premios a los asistentes y daremos por concluido el Congreso. Sala: Paraninfo UniversitarioWhereSala CrowdStrike (Salón del Paraninfo Universitario) - 14:30 - 16:00

Comida de despedida

Como todos los años realizaremos una comida de despedida en el Hotel Universidad. Menu: Lomo de orza con ali oli | Sinfonía de quesos manchegos con pan de miel y fruta osmotizada | Pinchitos de pollo BBQ | Patatas con ajo | Magra con tomate | Croquetas de jamón | Ajo de Mataero de la casa | - Pequeña pastelería variada - Vinos de la tierra | Cerveza | Refrescos | Aguas mineralesComidaWhereHotel Univeridad

Ponentes

Hilo musical bajo licencia Creative Commons de los siguientes autores:

Estrayk, DEgITx, Jam6icks, Kubbi, Mofohead, Nihilore

Escuela Superior de Ingeniería Informática, Campus Universitario.

Avenida de España S/N

02071, Albacete, España