Charlas 2019

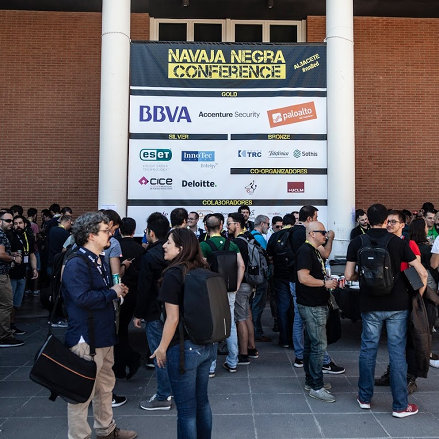

Acreditación

Los más madrugadores podrán realizar su acreditación desde primera hora de la mañana. Hall Paraninfo Universitario

Inauguración

Daremos la bienvenida a todos los asistentes y se realizará la presentación de Navaja Negra Conference

Desayuno con Ricardo Narvaja

El fundador de la lista Crackslatinos nos contará sus experiencias como creador de innumerables tutoriales de cracking y reversing, con los cuales ha ayudado a tantas personas a iniciarse en este mundo. Paraninfo…

Reversing cryptographic attacks over SSL/TLS in less than one hour

El protocolo SSL/TLS es el mejor ejemplo de uso de criptografía práctica en el mundo real. Por desgracia, la seguridad teórica de los algoritmos criptográficos no siempre se cumple en el mundo real, donde…

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

Reinventando las SecOps: Una aproximación práctica

Durante la sesión se mostrará de manera práctica la necesidad de incorporar inteligencia de red, endpoint y cloud para poder ser efectivos en las tareas de detección y respuesta de amenazas, así como las…

Bluetooth Pentesting con Metasploit

¿Y si pudiéramos acceder a una LAN con medidas de protección sin siquiera intentar atravesarlas? ¿Y si un equipo de esa LAN con un dispositivo Bluetooth nos abriese las puertas? Durante la charla se…

Ataques Malwareless. El auge de los “lolbins”

¿Y si son las herramientas del propio sistema operativo las que nos atacan? Esta es la clave detrás de los recientes conceptos “Malwareless” o “Lolbin” (Living Off The Land Binaries), sin duda, tendencia que…

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes.

Trust me I’m a broke chain

Repaso de vulnerabilidades que afectan a distintas tecnologías blockchain, y distintos aspectos a revisar cuando se audita este tipo de tecnologías. Paraninfo Universitario

Rubén Rodenas Cebrián

Cómo montarte un SOC en casa

En esta charla aprenderás a montarte un SOC en tu casa utilizando software que está a tu alcance. Será tu mejor laboratorio para aprender ciberseguridad. Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Hall Paraninfo Universitario

Plug in the Middle

¿Me creerías si te dijera que me he conectado al Internet del vecino por medio de la red eléctrica? En esta charla contaremos un caso real en el que conseguimos acceso a una red…

Solución para la gestión de evidencias digitales basadas en testigos digitales para dispositivos Android

Los dispositivos móviles recaban a diario gran cantidad de información personal (imágenes, ubicaciones, …) que desde la perspectiva de la informática forense resultan de gran utilidad, empleándose como evidencias electrónicas en un proceso judicial.…

Ciberseguridad y forense en OT (el Mordor de los sistemas)

Acercamiento a la problemática de la ciberseguridad en el mundo de la Industria conectada, su realidad y la necesidad de un cambio profundo. Cómo afrontar ese cambio y las implicaciones que tendría un análisis…

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer…

Mission: Impossible – Forbidden Areas

Una charla sobre cómo llegar a lugares secretos o inaccesibles en videojuegos. Paraninfo Universitario

Google: tus servicios Me Dan Mareos.

Todos los usuarios de Android hacemos uso intensivo de los servicios de Google, que cada vez abarcan más áreas de aplicación, tanto personal como profesional (valga de ejemplo el mecanismo para remitir el CfP…

Crazy Ideas from brain to hack

Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

Cytomic

Sala: Paraninfo Universitario

Pentesting PCI-DSS (Un)Compliant Environments

Los pagos con tarjeta están presenten en nuestra vida cotidiana y hay normativas que intentan asegurar que las corporaciones son lo suficientemente maduras en cuanto a seguridad como para proteger nuestros datos de pago.…

MIKROHACKEANDO

La charla se centrará en la plataforma Mikrotik, mostrando la gravedad de la vulnerabilidades descubiertas y casos reales de hackeos. Consejos para mejorar la seguridad. Paraninfo Universitario

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes.

Shodan. El otro lado de la Ley

Shodan, como recurso usado frecuentemente en la exploración o búsqueda de vulnerabilidades, es una herramienta que permite visualizar todo servidor o servicio expuesto a internet y, en caso de que no se encuentren protegidos…

Hacking alarms: The hard(ware) way.

En ésta charla se presentarán diversos ataques prácticos a alarmas mediante hardware de bajo coste, tanto por la vía de radio y telemetría como a través de GSM. Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Hall Paraninfo Universitario

Ricardo Narvaja (undisclosed)

Paraninfo Universitario

Ingeniería Social, esa gran olvidada

El objetivo de la ponencia es visibilizar el gran potencial de los trabajos de hacking con Ingeniería Social y la necesidad de regularlos mediante una relación contractual tanto con el cliente como con nuestros…

AMaLIo, o aplicación del Machine Learning al IoT

El Machine Learning tiene múltiples aplicaciones en el terreno de la Ciberseguridad, entre ellas, la detección de intrusiones. La arquitectura de los servicios IoT generalmente está formada por tres elementos principales: los dispositivos IoT,…

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer…

VTC (Veo Tu Cuenta)

La siguiente investigación pone de manifiesto las fugas de información presentes en las plataformas utilizadas por compañías VTC que atentan contra la privacidad de sus usuarios al revelar los trayectos que estos han realizado,…

Nuevo enfoque para la detección de ataques en red basado en reconocimiento de imágenes.

Los sistemas de detección de intrusiones son tecnologías implantadas en la gran mayoría de los entornos tecnológicos profesionales. Estos sistemas suelen estar basados en un conjunto de reglas, umbrales y heurísticas sencillas que habilitan…

Santiago Hernández Ramos

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

¡Póngame otras 3! Whisky, Pacharán y Anís

El pasado año analizamos en primicia en Navaja Negra 2018, desde un punto de vista más teórico, el efecto de las diferentes combinaciones y cantidades de Whisky, Pacharán y Anís, y especialmente las ventajas…

Presentación Hackathon CyberCamp 2019

¿En qué consiste el hackathon de CyberCamp? El Hackathon es una competición presencial de desarrollo colaborativo de software y/o hardware en un ambiente lúdico, que combina los términos de hacker (como investigador con inquietudes…

Clausura

Realizaremos la entrega de premios del CTF y daremos por concluido el Congreso.

Comida

Como todos los años realizaremos una comida de despedida. Atención: este año será en el Hall del Paraninfo, NO en el Hotel Universidad Hall Paraninfo Universitario

Charlas 2019

Acreditación

Los más madrugadores podrán realizar su acreditación desde primera hora de la mañana. Hall Paraninfo Universitario

Inauguración

Daremos la bienvenida a todos los asistentes y se realizará la presentación de Navaja Negra Conference

Desayuno con Ricardo Narvaja

El fundador de la lista Crackslatinos nos contará sus experiencias como creador de innumerables tutoriales de cracking y reversing, con los cuales ha ayudado a tantas personas a iniciarse en este mundo. Paraninfo…

Reversing cryptographic attacks over SSL/TLS in less than one hour

El protocolo SSL/TLS es el mejor ejemplo de uso de criptografía práctica en el mundo real. Por desgracia, la seguridad teórica de los algoritmos criptográficos no siempre se cumple en el mundo real, donde…

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

Reinventando las SecOps: Una aproximación práctica

Durante la sesión se mostrará de manera práctica la necesidad de incorporar inteligencia de red, endpoint y cloud para poder ser efectivos en las tareas de detección y respuesta de amenazas, así como las…

Bluetooth Pentesting con Metasploit

¿Y si pudiéramos acceder a una LAN con medidas de protección sin siquiera intentar atravesarlas? ¿Y si un equipo de esa LAN con un dispositivo Bluetooth nos abriese las puertas? Durante la charla se…

Ataques Malwareless. El auge de los “lolbins”

¿Y si son las herramientas del propio sistema operativo las que nos atacan? Esta es la clave detrás de los recientes conceptos “Malwareless” o “Lolbin” (Living Off The Land Binaries), sin duda, tendencia que…

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes.

Trust me I’m a broke chain

Repaso de vulnerabilidades que afectan a distintas tecnologías blockchain, y distintos aspectos a revisar cuando se audita este tipo de tecnologías. Paraninfo Universitario

Rubén Rodenas Cebrián

Cómo montarte un SOC en casa

En esta charla aprenderás a montarte un SOC en tu casa utilizando software que está a tu alcance. Será tu mejor laboratorio para aprender ciberseguridad. Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Hall Paraninfo Universitario

Plug in the Middle

¿Me creerías si te dijera que me he conectado al Internet del vecino por medio de la red eléctrica? En esta charla contaremos un caso real en el que conseguimos acceso a una red…

Solución para la gestión de evidencias digitales basadas en testigos digitales para dispositivos Android

Los dispositivos móviles recaban a diario gran cantidad de información personal (imágenes, ubicaciones, …) que desde la perspectiva de la informática forense resultan de gran utilidad, empleándose como evidencias electrónicas en un proceso judicial.…

Ciberseguridad y forense en OT (el Mordor de los sistemas)

Acercamiento a la problemática de la ciberseguridad en el mundo de la Industria conectada, su realidad y la necesidad de un cambio profundo. Cómo afrontar ese cambio y las implicaciones que tendría un análisis…

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer…

Mission: Impossible – Forbidden Areas

Una charla sobre cómo llegar a lugares secretos o inaccesibles en videojuegos. Paraninfo Universitario

Google: tus servicios Me Dan Mareos.

Todos los usuarios de Android hacemos uso intensivo de los servicios de Google, que cada vez abarcan más áreas de aplicación, tanto personal como profesional (valga de ejemplo el mecanismo para remitir el CfP…

Crazy Ideas from brain to hack

Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

Cytomic

Sala: Paraninfo Universitario

Pentesting PCI-DSS (Un)Compliant Environments

Los pagos con tarjeta están presenten en nuestra vida cotidiana y hay normativas que intentan asegurar que las corporaciones son lo suficientemente maduras en cuanto a seguridad como para proteger nuestros datos de pago.…

MIKROHACKEANDO

La charla se centrará en la plataforma Mikrotik, mostrando la gravedad de la vulnerabilidades descubiertas y casos reales de hackeos. Consejos para mejorar la seguridad. Paraninfo Universitario

Comida

Tiempo para comer, disfrutar de los Miguelitos de La Roda y compartir conocimiento con el resto de asistentes y ponentes.

Shodan. El otro lado de la Ley

Shodan, como recurso usado frecuentemente en la exploración o búsqueda de vulnerabilidades, es una herramienta que permite visualizar todo servidor o servicio expuesto a internet y, en caso de que no se encuentren protegidos…

Hacking alarms: The hard(ware) way.

En ésta charla se presentarán diversos ataques prácticos a alarmas mediante hardware de bajo coste, tanto por la vía de radio y telemetría como a través de GSM. Paraninfo Universitario

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes. Hall Paraninfo Universitario

Ricardo Narvaja (undisclosed)

Paraninfo Universitario

Ingeniería Social, esa gran olvidada

El objetivo de la ponencia es visibilizar el gran potencial de los trabajos de hacking con Ingeniería Social y la necesidad de regularlos mediante una relación contractual tanto con el cliente como con nuestros…

AMaLIo, o aplicación del Machine Learning al IoT

El Machine Learning tiene múltiples aplicaciones en el terreno de la Ciberseguridad, entre ellas, la detección de intrusiones. La arquitectura de los servicios IoT generalmente está formada por tres elementos principales: los dispositivos IoT,…

Noches de Navaja Negra

Una vez concluidas las charlas podremos continuar Navaja Negra en el salón Campus del Hotel Universidad (justo enfrente del Vicerrectorado). Las noches de Navaja Negra pretenden ser un espacio dinámico de networking para conocer…

VTC (Veo Tu Cuenta)

La siguiente investigación pone de manifiesto las fugas de información presentes en las plataformas utilizadas por compañías VTC que atentan contra la privacidad de sus usuarios al revelar los trayectos que estos han realizado,…

Nuevo enfoque para la detección de ataques en red basado en reconocimiento de imágenes.

Los sistemas de detección de intrusiones son tecnologías implantadas en la gran mayoría de los entornos tecnológicos profesionales. Estos sistemas suelen estar basados en un conjunto de reglas, umbrales y heurísticas sencillas que habilitan…

Santiago Hernández Ramos

Café

Tiempo para reponer energías con un buen café y compartir conocimiento con el resto de asistentes y ponentes.

¡Póngame otras 3! Whisky, Pacharán y Anís

El pasado año analizamos en primicia en Navaja Negra 2018, desde un punto de vista más teórico, el efecto de las diferentes combinaciones y cantidades de Whisky, Pacharán y Anís, y especialmente las ventajas…

Presentación Hackathon CyberCamp 2019

¿En qué consiste el hackathon de CyberCamp? El Hackathon es una competición presencial de desarrollo colaborativo de software y/o hardware en un ambiente lúdico, que combina los términos de hacker (como investigador con inquietudes…

Clausura

Realizaremos la entrega de premios del CTF y daremos por concluido el Congreso.

Comida

Como todos los años realizaremos una comida de despedida. Atención: este año será en el Hall del Paraninfo, NO en el Hotel Universidad Hall Paraninfo Universitario